عدد نقاط اللمس في Samsung Galaxy S8 Plus

كلما زاد عدد نقاط اللمس في الهاتف الذي يعمل باللمس ، كانت اللمسة أكثر سلاسة واستجابة.

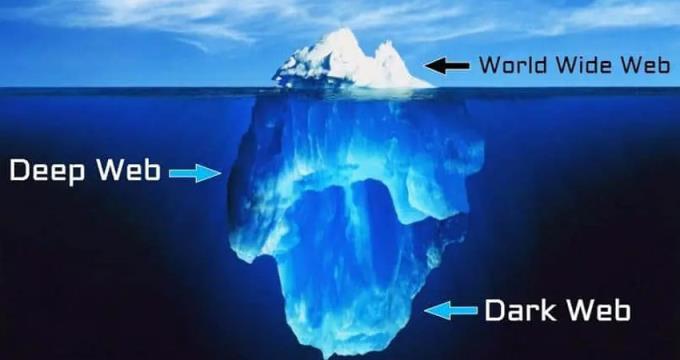

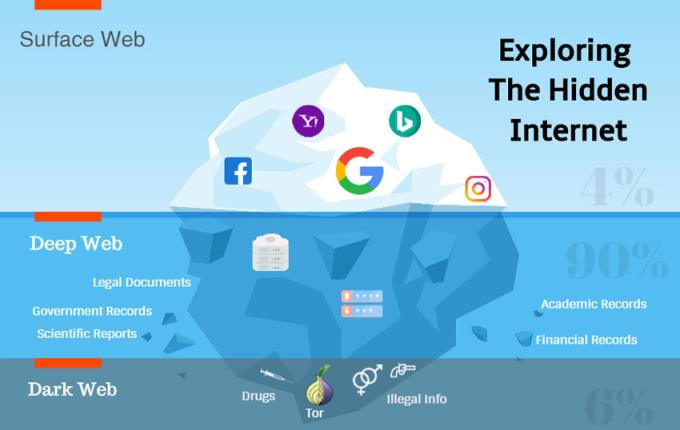

يُعرف الويب العميق ( Deep Web ) أيضًا باسم الويب العميق ، والويب المخفي هو الكلمة المستخدمة للإشارة إلى الصفحات أو المحتوى على شبكة الويب العالمية (WWW) الذي لا ينتمي إلى الويب العائم (وهو الويب الذي يمكننا الوصول إليه . الوصول اليومي) ، والتي تتكون من صفحات غير موقعة لا يمكن البحث عنها باستخدام محركات البحث الشائعة مثل google أو bing .

محتوى الويب مخفي أسفل قوالب HTML وقد يتطلب كلمات مرور أو وصولاً آمنًا آخر عبر مواقع الويب العامة.

من حيث الحجم ، فإن Deep Web كبير جدًا ، ولكنه دقيق ، ويقدر أنه يحتوي على ما يصل إلى 7.5 بيتابايت من المحتوى. وبشكل أكثر تحديدًا ، إذا أضفت كل المحتوى الموجود على موقع الويب الخاص بك إلى فهرس محرك البحث ، فسيظل Deep Web يحتوي على محتوى أكثر بحوالي 5000 مرة منها.

هذا هو محتوى الويب الذي تتصفحه كل يوم مثل YouTube و Facebook و WebTech360 ومواقع الويب الشهيرة الأخرى التي يسهل الوصول إليها.

لا يزال من الممكن الوصول إلى هذا المستوى من خلال الوسائل العادية ، ولكنه يحتوي على مواقع "أكثر قتامة" مثل Reddit .

هذا المستوى هو المستوى النهائي الذي يمكن الوصول إليه بالطريقة المعتادة: يجب الوصول إلى جميع مستويات النهاية الخلفية عن طريق الوكيل أو Tor أو عن طريق تعديل جهازك. في هذا المستوى ، يمكنك أن تجد بعض صفحات الويب تحت الأرض ، مثل 4chan.

يجب الوصول إلى الجزء الأول من هذا المستوى بواسطة الوكيل. يحتوي على صور ، ودماء ، واختراق مواقع الويب ، ... هذا هو بالضبط المستوى الذي يبدأ عنده Deep Web. يمكن الوصول إلى الجزء الثاني من هذا المستوى فقط من خلال Tor ويحتوي على معلومات أكثر حساسية ورفض.

ينقسم هذا المستوى أيضًا إلى قسمين.

يمكن الوصول إلى الجزء الأول عبر Tor ، حيث توجد أشياء مثل المخدرات والاتجار بالبشر والأفلام المحظورة والأسواق السوداء هنا.

يمكن الوصول إلى الجزء الثاني من خلال تعديلات الأجهزة: نظام شل مغلق . هنا ، تطور المحتوى بشكل أسوأ بكثير. محتوى محظور ، معلومات مظلمة ، قانون 13 (منظمة إجرامية خطيرة) ، تجارب الحرب العالمية الثانية ، وثائق هرطقة ممنوعة ، حتى موقع أتلانتس .

ستشعر بأنك محظوظ للعثور على أي شخص يعرف عنها ، حيث قد تكون هناك وثائق سرية تتعلق بالحكومة الأمريكية والعديد من الدول الكبرى على هذا المستوى.

مثل الحاجز الذي يفصل المستوى 5 عن المستوى 7 ، 8 ، ويمنع الأفراد من دخول مستوى أعلى.

يمكن مقارنة ذلك بمنطقة حرب ، حيث تجري مبيعات عالية القيمة للغاية ، فهي أرض الفيروسات ، واللاعبين الكبار ، الذين لا يحبون أن يكون لديهم أي تدخل في شؤونهم. سيحاول الجميع في هذا المستوى الدخول إلى المستوى 8 ومنع الآخرين من الوصول إليه. تم إنشاء هذا المستوى أيضًا للدفاع عن المستوى 8.

نظام Primarch هو نظام التحكم في الإنترنت. لا توجد حكومة أو منظمة لديها أي سيطرة عليها. اكتُشِف في عام 2000 ، لكن لا أحد يعرف بالفعل في هذه المعلومات أو النشاط.

إنه لا يستجيب ، لكنه يرسل أوامر لا رجعة فيها إلى الشبكة بالكامل ، بشكل عشوائي. يُقال أن المستوى 8 مفصول " بقفل وظيفة مستوى الكم tr001 المستوى 17 " بحيث يكون جهاز الكمبيوتر الخاص بنا غير قابل للكسر تقريبًا. يطلق عليه حاليًا اسم الرئيس الأخير للإنترنت.

Deep Web واسع جدًا ، ويحتوي على معلومات لا تتوفر لمحركات البحث العادية. يعد الويب العميق مفيدًا بشكل خاص للأشخاص المضطهدين الذين يعيشون في ظل نظام استبدادي لأنه يمكنهم عقد هذه الاجتماعات دون القلق بشأن اكتشافها.

+ يمكن أن يكون Deep Web أيضًا مصدرًا لمواد بحثية للعلماء لأن Google لديها أحدث المقالات فقط ، ولكن لم يتم إصدار العديد من المستندات في Deep Web بعد.

+ أداة للتنديد بالفظائع التي تحدث في جميع أنحاء العالم دون التعرض للترهيب من الرقابة على وسائل الإعلام الرئيسية.

+ كما قيل ، فإن Deep Web ليس سيئًا حقًا ، لكن الطريقة التي يستخدمها الناس جعلت الأمر أسوأ وأصبح مكانًا خطيرًا للمستخدمين العاديين.

+ مع إخفاء هويته الرائعة ، إذا تم استخدامه بشكل قانوني ، فإن Deep Web لديه القدرة على أن يصبح أداة قيمة وحماية خصوصية المستخدم.

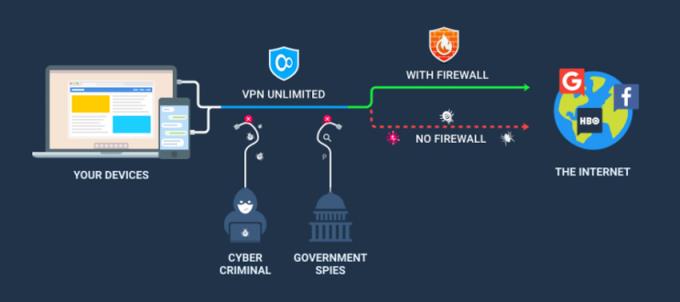

نظرًا لأن شبكة Tor تتيح للمستخدمين تصفح الويب دون الكشف عن هويتهم ، يتم استخدامها من قبل مزودي الخدمة السرية ، وإنفاذ القانون ، والنشطاء ، والباحثين ، والمبلغين ، والمستخدمين المحظورين.الوصول إلى الإنترنت.

فيما يلي أنواع الأنشطة غير القانونية التي يمكنك العثور عليها على شبكة Tor :

+ بيع البنادق غير المرخصة.

استغلال الأطفال في المواد الإباحية.

+ شراء وبيع البرامج الضارة (البرامج الضارة) والبرامج المقرصنة وإرشادات القرصنة.

+ بيع العقاقير المحظورة.

+ هاك الهوية وبيع معلومات بطاقة ائتمان المستخدم المسروقة.

+ بيع المستندات والعملات المزورة والمقامرة.

+ القتل والاغتيال وغسل الأموال والمتاجرة من الداخل.

طريق الحرير هو أحلك مثال على شبكة الويب المظلمة ، وهو المصدر الأكثر شهرة للنشاط غير المشروع في عالم الويب المظلم حتى الآن. كان هذا الموقع ، المعروف باسم " أمازون للأدوية " ، يبيع المخدرات غير المشروعة حتى تم التحقيق فيه من قبل مكتب التحقيقات الفيدرالي وتم إغلاقه في عام 2014

- تعد الواجهة والمحتوى في الطبقات الأولى من Deep Web طبيعيين تمامًا ولا شيء مميز. ومع ذلك ، يحتوي Deep Web على معلومات " سوداء " وحساسة ومؤرقة وخطيرة على حياتك الحقيقية.

- أفضل نصيحة هي أنه لا يجب عليك الوصول إلى شبكة الويب العميقة والتعمق فيها ، ولن تعرف ما سيحدث لك إذا كنت تعرف الكثير من الأسرار ، أو قرأت الكثير من المعلومات المحظورة أو كنت مهووسًا.

- والأهم من ذلك ، إذا قمت بالوصول إلى Deep Web ، فيمكن سرقة معلوماتك وبياناتك الشخصية أو بيعها في السوق السوداء من قبل الأشرار أو القيام بشيء سيء في حياتك.

- بالإضافة إلى ذلك ، يمكن بسهولة إصابة جهاز الوصول الخاص بك (الأجهزة ، والبرامج ، والكمبيوتر المحمول ، والكمبيوتر الشخصي ) بسهولة برمز خبيث ، وهجوم فيروسات ، وتتبع المتسللين ، ... إذا قمت بالوصول إليه عن طريق الخطأ ، فمن الأفضل أن تتصل بالشركات بشأن الأمان أو خدمات حول ANM ، والأمن في حالات الطوارئ والاستجابة في الوقت المناسب

انظر أيضا :

>>> ما هو Malwarebytes؟ كيفية استخدام Malwarebytes لإزالة البرامج الضارة

>>> ما هو برنامج إعلانات Google؟ أمور يجب معرفتها عند استخدام إعلانات Google

>>> ما هو تور؟ هل متصفح Tor جيد وآمن حقًا؟

قدمت لك هذه المقالة فهمًا أفضل لشبكة الويب العميقة ومستويات الإنترنت. آمل أن تساعدك هذه المقالة.

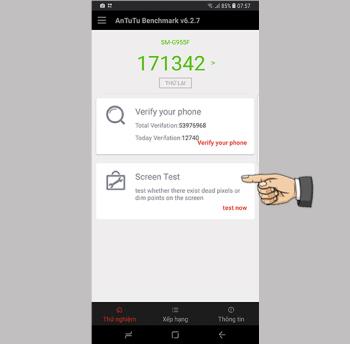

كلما زاد عدد نقاط اللمس في الهاتف الذي يعمل باللمس ، كانت اللمسة أكثر سلاسة واستجابة.

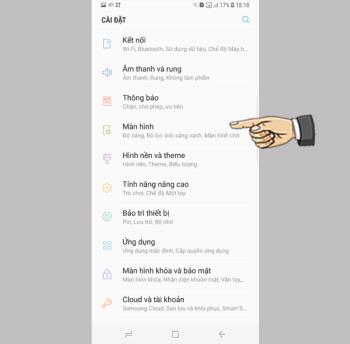

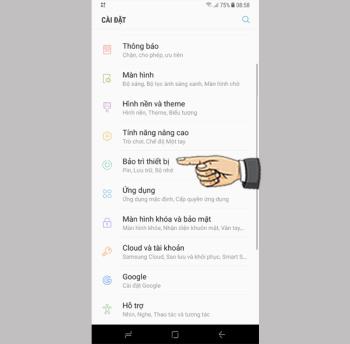

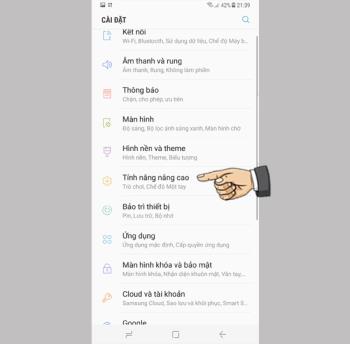

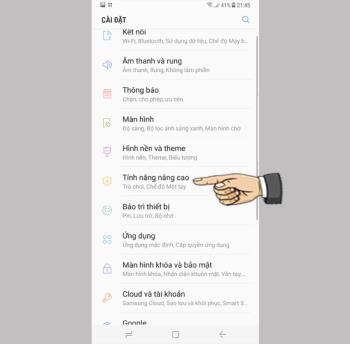

أضف مفتاح كاميرا عائم يمكنك نقله إلى أي موضع على الشاشة في وضعي Auto و Selfie.

يدعم مفتاح المنزل الافتراضي المستخدمين للعمل بسرعة وسهولة.

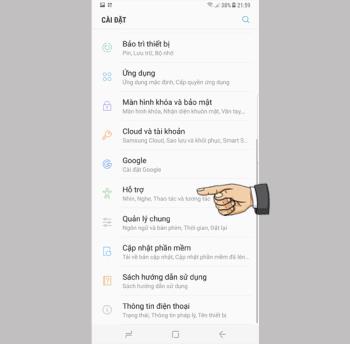

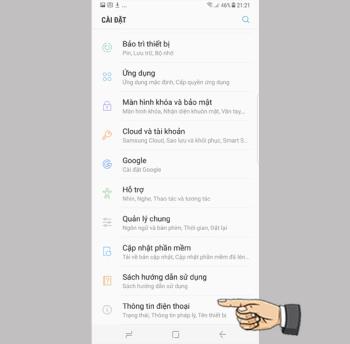

تساعدك معلومات الجهاز في التحقق من المعلومات مثل محرر أسلوب الإدخال والطراز ...

سيؤدي تمكين عرض شريط الحالة إلى إظهار آخر 3 إشعارات فقط في شريط الحالة.

التقط لقطات شاشة بسهولة بمجرد تمريرة على الشاشة.

يمكنك تحديد التطبيق الذي تريد استخدامه في نسبة العرض إلى الارتفاع ملء الشاشة.

تجعل شاشة الحافة على هواتف Samsung من السهل والسريع التعامل مع التطبيقات والقوائم المفضلة لديك وما إلى ذلك.

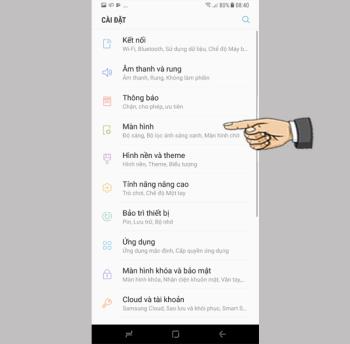

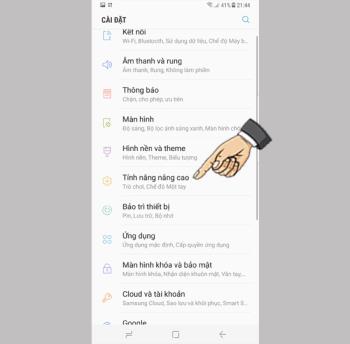

اختر أوضاع أداء مختلفة وفقًا للمهمة التي تستخدمها لتحقيق أقصى استفادة من هاتفك.

قم بإدارة الألعاب الموجودة على جهاز الكمبيوتر الخاص بك في مجلد يسهل عليك استخدامه.

لكتم صوت المكالمات والتنبيهات الواردة ، ضع يدك على الشاشة أو اقلب الجهاز رأسًا على عقب.

حاليًا ، تم تصميم هواتف Samsung بأعلى مقاومة للغبار والماء IP68. ومع ذلك ، فإن بعض المستخدمين الذين لا يتركون للجهاز يلمس الماء يواجهون أيضًا أخطاء في اكتشاف الرطوبة عند توصيله.

في الآونة الأخيرة ، العديد من مستخدمي الهواتف الذكية ، وخاصة Samsung ، لديهم رمز عدسة مكبرة على الشاشة. ما هو هذا الرمز وكيفية إيقاف تشغيله؟

تسمح لك هذه الميزة بإخفاء التطبيقات التي تريد منع الآخرين من رؤيتها.

عند تمكين هذه الميزة ، سيكون لدى Samsung Galaxy Note 4 وظيفة الضغط على مفتاحي رفع مستوى الصوت وخفضه لالتقاط الصور أو التكبير / التصغير عند تسجيل مقاطع الفيديو.

الميزة التي تسمح لك بتغيير الخلفية الحية والتأثير مدعوم فقط لشاشة القفل.

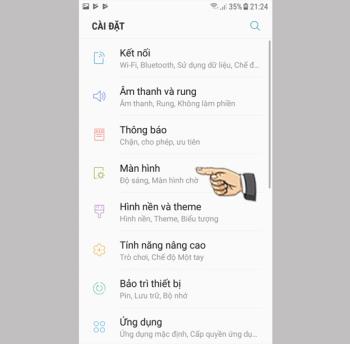

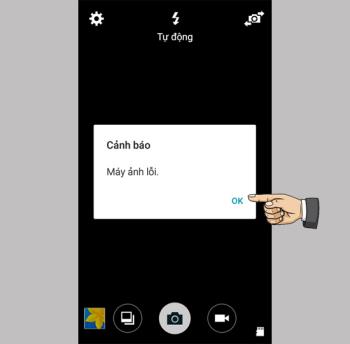

بعد فترة من استخدام كاميرا الهاتف ، تقوم بالإبلاغ عن خطأ ولم يعد بإمكانك استخدامها.

المجلد الآمن عبارة عن مساحة آمنة مستقلة ومنفصلة عن الخارج.

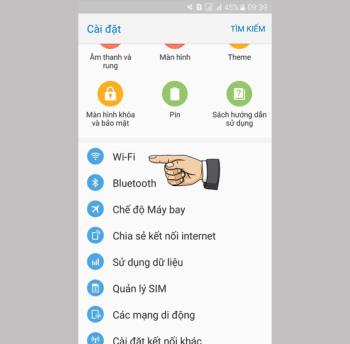

لقد نجحت في الاتصال بشبكة Wifi واستخدامها بشكل طبيعي. ومع ذلك ، كيف يستخدم Samsung Galaxy J7 Prime الحديث اتصال الشبكة أو يفقده؟

اضبط على الاهتزاز عند لمس لوحة المفاتيح في Samsung Galaxy A7