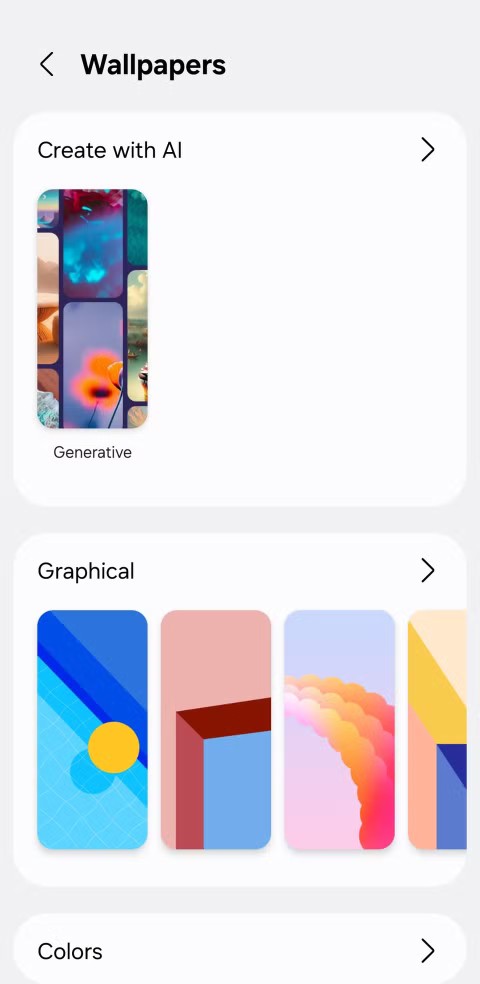

7 طرق بسيطة لجعل هاتف سامسونج الخاص بك يبدو أقل مللاً

ليس بالضرورة أن يبدو هاتف سامسونج جالاكسي الفاخر مطابقًا تمامًا لأي هاتف آخر في السوق. مع بعض التعديلات البسيطة، يمكنك جعله أكثر خصوصية وأناقة وتميزًا.

يحظى استنساخ الهاتف بشعبية كبيرة في صناعة الترفيه. يجعل منتجو الأفلام الأمر يبدو وكأنه أحد أسهل الأشياء التي يمكنك القيام بها للتجسس على أنشطة شخص ما. في الواقع ، الأمور مختلفة بعض الشيء في هذا الاستنساخ للهاتف ليس من السهل القيام به.

لكن هذا لا يجعل استنساخ الهاتف مستحيلًا أو حتى غير محتمل في بعض الحالات ، خاصة وأن الهواتف القديمة أكثر عرضة للاستنساخ من الهواتف الجديدة. إليك ما تحتاج إلى معرفته حول كيفية عمل الاستنساخ ، وما يمكن أن يعنيه لك ، وكيفية التحقق من استنساخ الجهاز.

ما هو استنساخ الهاتف؟

في أبسط المصطلحات ، يتضمن استنساخ الهاتف نسخ هوية جهاز محمول لاستخدامه على جهاز آخر. على الرغم من وجود ثلاث طرق رئيسية للاستنساخ ، وهي AMPS و CDMA و GSM ، إلا أن الطريقة الأخيرة فقط هي الأكثر شيوعًا.

يعتمد استنساخ GSM على تحديد ونسخ رقم IMEI أو رقم تعريف معدات محطة متنقلة دولية. هذا معرّف فريد يمكن الحصول عليه عن طريق القرصنة. أيضًا ، في أنظمة استنساخ GSM ، ستجد استنساخ بطاقة SIM للأجهزة. في معظم الحالات ، قد يتطلب ذلك الوصول الفعلي إلى بطاقة SIM لاستخراج رمز K الخاص بها.

في حين أن استنساخ الهاتف غير قانوني في معظم البلدان ، لا يزال استنساخ الهاتف صناعة مزدهرة. ولكن نظرًا لمدى تعقيد بعض طرق الكشف ، مثل بصمات الراديو ، فإن عددًا قليلاً جدًا من المستخدمين معرضون لخطر استنساخ هواتفهم. معظم الهواتف الذكية الحديثة أكثر عرضة للقرصنة المباشرة من الاستنساخ.

كيف تعرف ما إذا كان هاتفك قد تم استنساخه

في حين أن الاستنساخ ليس سهلاً تمامًا ، إلا أنه لا يتم اكتشافه أيضًا. هناك بعض المؤشرات التي ستلاحظها إذا كان هاتفك مستنسخًا. في الأقسام التالية ، سنغطي بعض الطرق لمعرفة ما إذا كان هاتفك مستنسخًا أم لا.

بالطبع ، تجدر الإشارة إلى أنه لمجرد قيام هاتفك ببعض هذه الأشياء ، فهذا لا يعني بالضرورة أن هاتفك مستنسخ.

أنت لا تتلقى المكالمات والرسائل النصية

عندما يقوم شخص ما باستنساخ هاتفك ، فإنه يقوم باختراق اتصالاتك بشكل أساسي. هذا يعني أنك لن تتلقى العديد من المكالمات والرسائل النصية كما تفعل عادةً.

أفضل طريقة لاختبار هذه الطريقة هي جعل الأصدقاء وأفراد العائلة يتصلون برقم هاتفك.

مؤشر آخر هو وجود عدد كبير جدًا من المكالمات والرسائل الواردة من أرقام غير معروفة ومرسلين غير معروفين. قد يشير هذا إلى أنك لست المالك الوحيد لهاتفك ورقمك.

يعرض هاتفك موقعين في وقت واحد

إذا تم استنساخ هاتفك من خلال طريقة استنساخ IMEI أساسية للغاية ، فقد تتمكن من اكتشاف نسخة مكررة باستخدام برنامج تحديد موقع الهاتف مثل Find My iPhone (Apple) أو Find My Phone (Android).

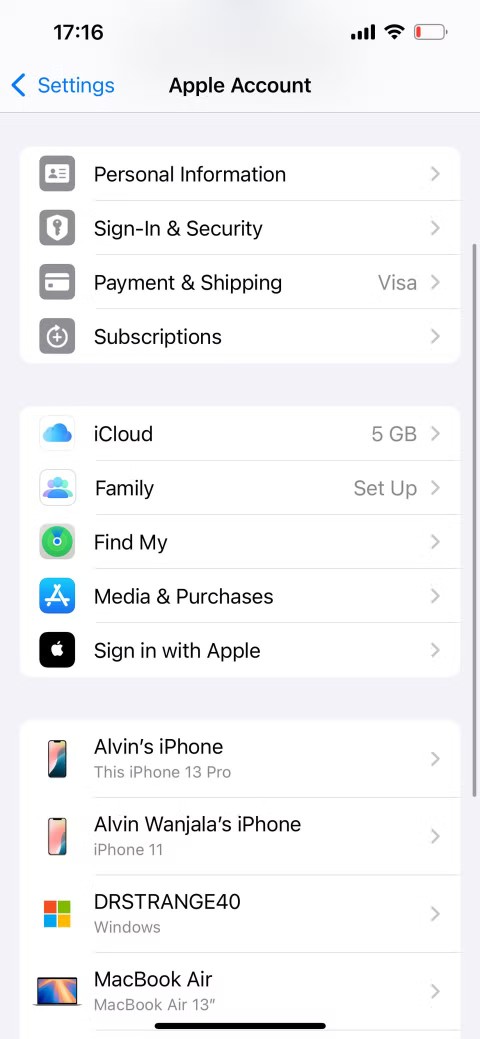

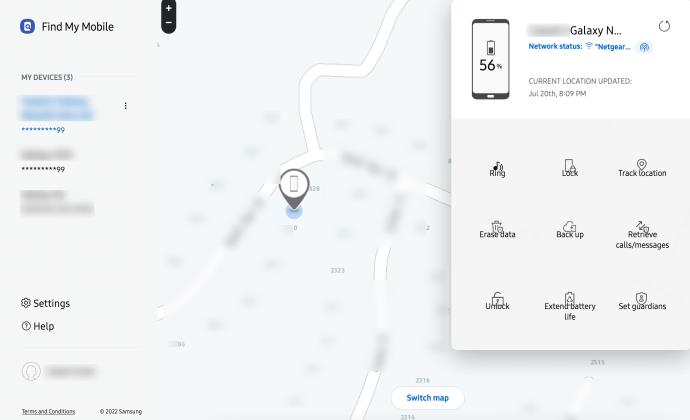

من أسهل الطرق لمعرفة ما إذا كان هاتفك قد تم استنساخه هو التحقق من تطبيقات موقعك. يعرض كل من Life360 و Find My iPhone و Android Device Manager و Find My Mobile (Samsung) موقع جهازك. إذا قام شخص ما باستنساخ رقم IMEI أو رقم EID ، فسيعرض هاتفك أكثر من موقع واحد.

ستحتاج إلى تسجيل الدخول إلى حسابك واستخدام العلامة الموجودة على الخريطة للعثور على هاتفك. بعد ذلك ، يمكنك استخدام علامة +/- للتكبير والتصغير والبحث عن علامة أخرى.

إذا رأيت أكثر من جهاز واحد يتعرض لضغوط وتعلم أن لديك هاتفًا واحدًا فقط ، فقد يكون الجهاز الثانوي هو النسخة المستنسخة من هاتفك.

الرسوم على فاتورة هاتفك

ربما لاحظت رسومًا على فاتورة هاتفك لا تعرفها. في أغلب الأحيان ، تكون هذه الرسوم هي رسوم التجوال الدولي أو رسوم الاتصال. ولكن ، يمكن أن تظهر رسوم أخرى مثل رسوم الاشتراك أيضًا.

إذا كانت فاتورة هاتفك أعلى من المعتاد ورأيت رسومًا لم تبدأها ، فهناك فرصة جيدة لاستنساخ شخص ما لهاتفك.

إذا اتصلت بمشغل شبكة الجوال ، فيمكنك طلب فاتورة أولية والبدء في التحقق من النفقات. ومع ذلك ، ضع في اعتبارك أنه ليس كل المجرمين يستنسخون الهواتف لإثارة رسوم الفاتورة. تستنسخ بعض الأجهزة وتنتظر حتى يتم إرسال المعلومات الحساسة أو تلقيها عبر الرسائل النصية ، وهي معلومات يمكنهم استغلالها لتحقيق مكاسب مالية.

تتعرض الحسابات غير المرتبطة باستمرار للاختراق

إذا استمر اختراق Gmail أو حسابك المصرفي أو أي حساب آخر ، فمن الحكمة التأكد من عدم استنساخ هاتفك. ربما قمت بتحديث كلمات المرور الخاصة بك وتمكين 2FA على جميع حساباتك ، لكن الدخيل يواصل تجاوز بروتوكولات الأمان الخاصة بك.

يمكن أن تشير الحسابات المخترقة إلى وجود هاتف خلوي مستنسخ لأن الدخيل قد يكون لديه حق الوصول إلى رموز الأمان الخاصة بك.

لقد تلقيت رسائل تفيد بتحديث بطاقة SIM

عند تنشيط بطاقة SIM الخاصة بك لأول مرة ، سترى رسالة تم تحديث بطاقة SIM. هذا صحيح مع بعض أشكال الاستنساخ. إذا رأيت هذه الرسالة ولم تقم بإجراء أي تغييرات حديثة على هاتفك أو حسابك ، فمن المحتمل أن يكون هاتفك مستنسخًا.

لقد استجبت لنص يطلب منك إعادة تشغيل هاتفك

في معظم عمليات تنشيط الهاتف ، تحتاج إلى دورة الطاقة (إعادة تشغيل هاتفك). إذا تلقيت رسالة نصية تطلب منك إعادة تشغيل هاتفك ، فربما يكون قد جاء من متسلل يحتاج منك لتنفيذ الخطوات لتنشيط بطاقة SIM مستنسخة.

في الأساس ، في هذا السيناريو ، ساعدت المهاجم على تنشيط هاتفك. إذا حدث هذا لك ، فاتصل بمشغل شبكة الجوال أو قم بزيارة أقرب متجر واستبدل بطاقة SIM الخاصة بك.

تفاصيل أخرى حول الاستنساخ

قد يكون من الأسهل معرفة ما إذا كنت تستخدم هاتفًا مستنسخًا بدلاً من معرفة ما إذا كان هاتفك قد تم استنساخه. لماذا قد يبيع لك شخص ما هاتفا مستنسخا؟ حسنًا ، قد تكون هناك عشرات الأسباب ، لكن السبب الرئيسي هو الربح دائمًا.

قد ترغب أيضًا في التحقق من IMEI والأرقام التسلسلية عبر الإنترنت على موقع الشركة المصنعة. إذا كانت متطابقة ، فيجب أن تكون المالك الوحيد لهذا الهاتف. إذا كانت هناك تناقضات ، فمن المحتمل أنك تستخدم هاتفًا مستنسخًا ، أو على الأقل هاتفًا مزيفًا.

شيء آخر يمكنك القيام به هو التحقق من جودة البناء. تحقق منه مقابل هاتف غير معبأ من نفس الطراز. ابحث عن أي شيء خارج عن المألوف فيما يتعلق بالوزن والملحقات والبرامج الحالية وإصدار نظام التشغيل والأداء.

إذا كان هاتفك لا يعمل كما ينبغي أو كان أخف مما ينبغي ، فقد تتعامل مع هاتف مستنسخ. إن شراء الهواتف من بائعين لم يتم التحقق منهم مثل Craigslist هما طريقتان فقط من الطرق التي يمكن أن ينتهي بها الأمر بهاتف مستنسخ بين يديك.

أسئلة مكررة

فيما يلي إجابات لمزيد من أسئلتك حول استنساخ الهاتف.

كيف يقوم الناس باستنساخ الهاتف؟

هناك العديد من الطرق التي يمكن للأشخاص من خلالها الوصول إلى هاتفك. واحدة من أسهل طرق الاستنساخ التي يمكنك منعها هي ترك هاتفك (وبطاقة SIM الخاصة به) دون رقابة. يمكن تكرار بطاقات SIM واستخدامها في جهاز آخر.

إذا كنت تزور مكانًا مزدحمًا ، فمن الأفضل إيقاف تشغيل Bluetooth و WiFi و NFC. في حين أن بعض المهاجمين غير قانونيين إلى حد كبير ، يستخدمون الماسحات الضوئية لاختطاف IMEI الخاص بك. يساعد إيقاف تشغيل هذه الوظائف في الأماكن العامة على منع الوصول إليها.

أخيرًا ، يمكنك استخدام تطبيق جهة خارجية لتأمين هاتفك وتنبيهك إلى الهجمات.

ماذا علي أن أفعل لمنع الاستنساخ؟

هناك خطوات يمكنك اتخاذها لحماية هاتفك من الاستنساخ. كما هو الحال مع معظم الغزوات ، من الأفضل عدم الرد على أي مكالمات أو رسائل نصية من أرقام لا تعرفها. حتى إذا كان الرقم يبدو وكأنه شركة شرعية ، يجب عليك الاتصال بالخط المباشر للشركة قبل اتخاذ أي إجراء.

لا يجب أبدًا إعطاء أي معلومات شخصية عن هاتفك. سواء أكان رقم IMEI أو رقم بطاقة SIM أو EID أو أي شيء آخر ، فمن الأفضل حماية هذه المعلومات كما تفعل مع كلمة مرور.

أخيرًا ، إذا كان لديك خيار استخدام eSIM على هاتفك بدلاً من بطاقة SIM القياسية ، فاستخدمها. يصعب على شخص ما استنساخ هاتف باستخدام eSIM.

الاستنساخ - مشكلة أقل ولكنها لا تزال مقلقة

لا يوجد الكثير من استنساخ الهاتف في هذه الأيام حيث طور كل من شركات النقل ومصنعي الأجهزة طرقًا أكثر تقدمًا لمكافحة هذا العمل الشائن. مع وضع ذلك في الاعتبار ، بمجرد استنساخ هاتفك بنجاح ، من المحتمل أن تتعرض للابتزاز وسرقة الهوية وما إلى ذلك.

قد تضطر أيضًا إلى مواجهة حقيقة أنه قد يكون من المستحيل تحديد ما إذا كان هاتفك قد تم استنساخه أم لا. هناك الكثير من أجهزة الاستنساخ المتطورة التي قد لا تترك أي أثر وراءها. أخبرنا بما تشعر به حيال استنساخ الهاتف ، وعدد المرات التي تعتقد أنه يحدث فيها ، وما هي أفكارك حول طرق الوقاية.

ليس بالضرورة أن يبدو هاتف سامسونج جالاكسي الفاخر مطابقًا تمامًا لأي هاتف آخر في السوق. مع بعض التعديلات البسيطة، يمكنك جعله أكثر خصوصية وأناقة وتميزًا.

بعد أن سئموا من نظام التشغيل iOS، تحولوا أخيرًا إلى هواتف Samsung، وليس لديهم أي ندم على هذا القرار.

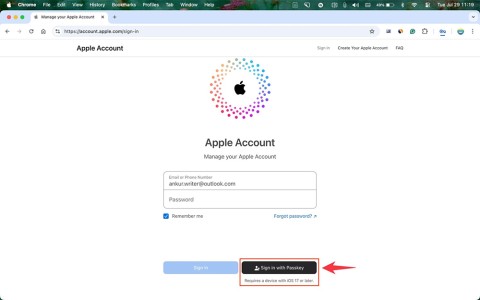

تتيح لك واجهة ويب حساب Apple في متصفحك عرض معلوماتك الشخصية، وتغيير الإعدادات، وإدارة الاشتراكات، والمزيد. ولكن في بعض الأحيان، قد لا تتمكن من تسجيل الدخول لأسباب متعددة.

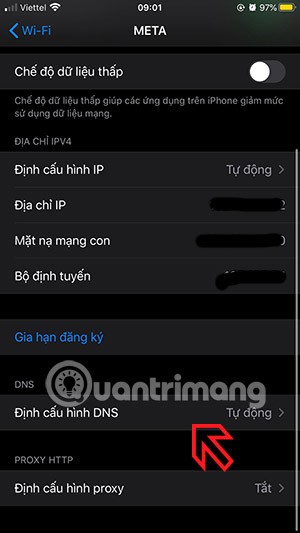

سيساعدك تغيير DNS على iPhone أو تغيير DNS على Android في الحفاظ على اتصال مستقر وزيادة سرعة اتصال الشبكة والوصول إلى المواقع المحظورة.

عندما تصبح ميزة "العثور على موقعي" غير دقيقة أو غير موثوقة، قم بتطبيق بعض التعديلات لجعلها أكثر دقة عندما تكون هناك حاجة إليها بشدة.

لم يتوقع الكثير من الناس أبدًا أن تصبح الكاميرا الأضعف في هواتفهم سلاحًا سريًا للتصوير الإبداعي.

الاتصال قريب المدى هو تقنية لاسلكية تسمح للأجهزة بتبادل البيانات عندما تكون قريبة من بعضها البعض، عادة في غضون بضعة سنتيمترات.

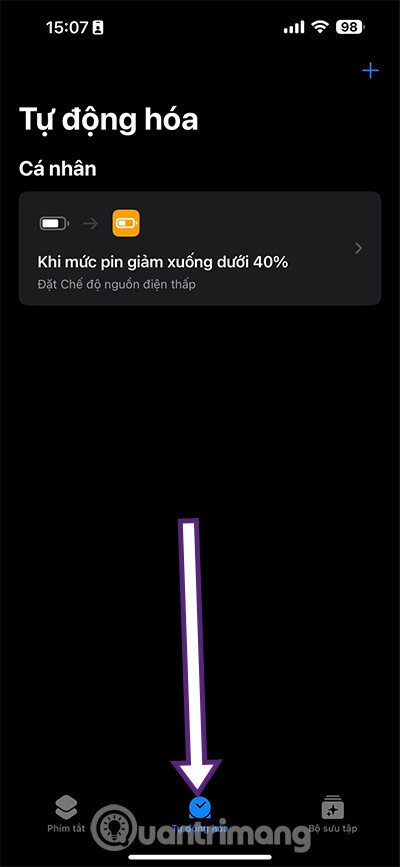

قدمت Apple ميزة "الطاقة التكيفية"، التي تعمل جنبًا إلى جنب مع وضع الطاقة المنخفضة. كلاهما يُطيل عمر بطارية iPhone، لكنهما يعملان بطرق مختلفة تمامًا.

مع تطبيقات النقر التلقائي، لن تحتاج إلى القيام بالكثير عند لعب الألعاب أو استخدام التطبيقات أو المهام المتاحة على الجهاز.

اعتمادًا على احتياجاتك، من المرجح أن تحصل على مجموعة من الميزات الحصرية الخاصة بـ Pixel تعمل على جهاز Android الحالي لديك.

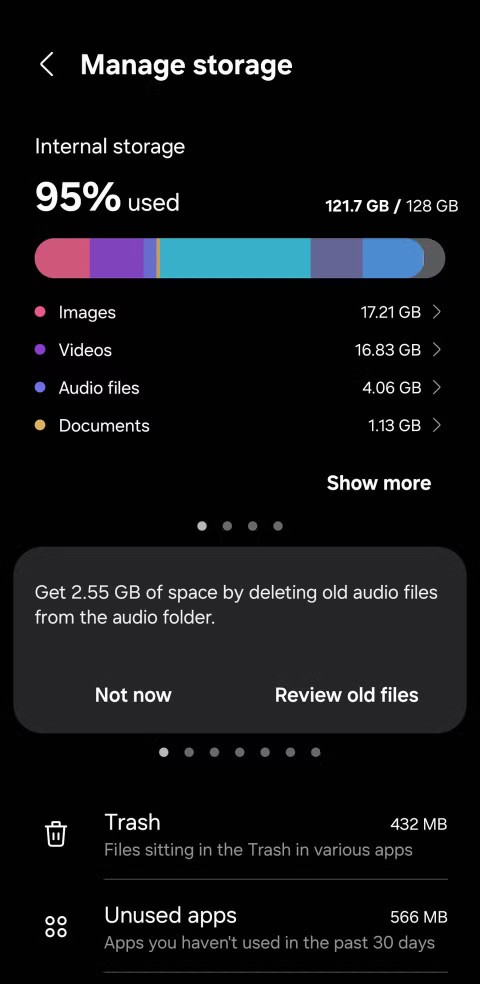

لا يتضمن الإصلاح بالضرورة حذف صورك أو تطبيقاتك المفضلة؛ حيث يتضمن One UI بعض الخيارات التي تسهل استعادة المساحة.

يتعامل معظمنا مع منفذ شحن هواتفنا الذكية كما لو أن وظيفته الوحيدة هي الحفاظ على شحن البطارية. لكن هذا المنفذ الصغير أقوى بكثير مما يُفترض به.

إذا كنت قد سئمت من النصائح العامة التي لا تنجح أبدًا، فإليك بعض النصائح التي غيّرت بهدوء طريقة التقاط الصور.

إذا كنت تبحث عن هاتف ذكي جديد، فأول ما ستقع عليه عيناك بطبيعة الحال هو ورقة المواصفات. فهي مليئة بمعلومات عن الأداء، وعمر البطارية، وجودة الشاشة.

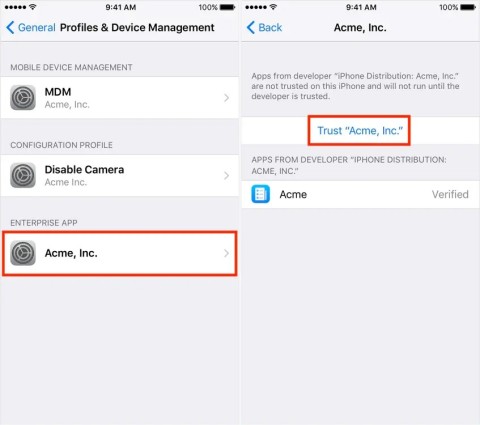

عند تثبيت تطبيق على جهاز iPhone من مصدر آخر، ستحتاج إلى تأكيد موثوقية التطبيق يدويًا. بعد ذلك، سيتم تثبيت التطبيق على جهاز iPhone الخاص بك للاستخدام.